In acest articol din seria Invata Securitate vorbim despre VPN-uri. Mai exact vom vedea ce este un VPN si cum functioneaza, deci pregateste-te pentru ca avem lucruri faine de discutat. Hai sa incepem!

Inainte de a incepe articolul vreau sa te intreb daca ai auzit pana acum de tehnologia VPN? Poate, da, poate ai folosit-o pentru a-ti proteja traficul (datele) in Internet, poate pentru a fi anonim in Internet sau pentru a accesa resurse/site-uri din diferite tari care pot fi blocate in anumite regiuni ale lumii. Indiferent daca ai auzit sau daca ai folosit un VPN, dupa cum ai vazut mai devreme… poti face multe lucruri cu el.

De la securitate, la anonimitate, la conetarea retelelor intre doua sau mai multe companii ai foarte multe optiuni. Dar mai intai, zic sa vedem totusi ce este un VPN (stiu… m-am entuziasmat cam tare in aceasta introducere, hai sa vedem despre ce este vorba) 😀

➡️ Doresti sa afli mai multe despre Securitatea IT si siguranta pe Internet?

Inscrie-te aici la cursul Gratuit de Securitate IT: INCEPE ACUM CURSUL GRATUIT

SecuritateIT.com

Continutul articolului

Ce este un VPN ?

Un VPN (Virtual Private Network) este un tunel privat care leaga 2 sau mai multe Retele prin Internet. Beneficiul unui VPN consta in faptul ca leaga cele 2 retele (ca si cum ar fi direct conectate) si securizeaza (prin criptarea, stabilirea integritatii si autentificarea datelor) traficul dintre acestea.

Pe langa asta ne ofera si anonimitate in Internet (adresa IP publica este complet diferita fata de cea reala). Iata in figura 1 de mai jos un exemplu de tunel VPN prin Internet intre 2 organizatii/companii (sau retele):

Avand acest tunel, end-device-urile (PC-uri, laptop-uri, Servere etc.) dintre cele 2 retele private pot comunica intr-un mod securizat prin Internet. Practic se face legatura (virtuala) dintre cele 2 retele ca si cum ele ar fi direct conectate la acelasi Router.

In figura 1 de mai sus poti sa vezi doar o varianta, din multele tipuri de VPN despre care vom vorbi in acest articol (iar daca esti interesat sa afli mai multe despre VPN-uri si securitate in general, atunci iti recomand sa citesti cartea mea despre Securitate Cibernetica si Hacking).

Pentru a afla mai multe despre ce este un VPN si cum functioneaza, urmareste tutorialul de mai jos:

De cate tipuri poate fi un VPN ?

Poate in momentul in care ai vazut figura 1, te-ai oprit si ai spus: “stai putin… eu stiam de VPN ca este altceva, plus ca l-am folosit de pe telefon sau de pe laptop si nu asa cum ai prezentat tu…”. Pot sa-ti spun ca exista mai multe tipuri de VPN.

Cel pe care l-ai vazut mai devreme este foarte folosit de catre companii pentru ca ele au multe resurse interne (servere si date) pe care au nevoie sa le distribuie intre locatii (de aceea au nevoie de conexiuni sigure intre retele). Acum, hai sa vedem pe scurt care sunt cel mai des intalnite tipuri de VPN de pe piata:

- VPN Site-to-Site

- acest tip de VPN este reprezentat in figura 1 de mai sus si ofera beneficiul conectivitatii intre Retele peste alte retele (cum ar fi Internetul), iar in acelasi timp ofera securitate pentru traficul trimis intre retele

- Remote Access VPN

- acest tip de VPN este cel mai des folosit pentru ca iti protejeaza conexiunea la Internet prin securizarea iei (criptarea, integritatea datelor si autentificarea celor 2 parti) si te anonimizeaza in Internet (adica iti ascunde IP-ul)

Daca ai folosit un VPN de pe telefon sau de pe laptop/PC, atunci pe care dintre cele 2 tipuri de VPN de mai sus l-ai folosit ? Daca ai raspuns al 2-lea, atunci ai raspuns corect. Acest tip de VPN (remote acces) poate fi folosit in 2 moduri:

- Pentru a accesa resursele interne unei companii de la distanta (ex: de la tine de acasa) – in aceasta categorie intra, adesea, persoanele care lucreaza de acasa (aka. “home office”).

- Pentru a accesa intr-un mod securizat si anonim Internetul – cel mai intalnit tip de VPN despre care vorbesc si eu in video-ul de mai jos:

Acum ca ai vazut ce este un VPN, care sunt tipurile de VPN si ti-ai descarcat aplicatia de VPN TunnelBear pe telefon, putem merge mai departe sa vorbim despre ce se afla in spatele acestei tehnologii.

Intr-o retea, fie ca esti conectat la un wireless public sau la conexiunea 4G, traficul generat de telefonul sau de laptopul tau poate fi deschis unui atac. Presupunem ca aven un router, providerul de internet și serverul Google sau alt server la care dorim conectarea. In aceasta retea putem avea un switch imaginar si calculatorul sau telefonul nostru mobil, care este conectat la routerul wireless.

Ce se poate intampla este ca cineva sa apara în retea – un hacker – si sa incerce sa ne faca sa ii trimitem datele sau traficul, pentru ca el sa il trimita mai departe catre router si in internet. Procesul normal ar fi ca datele sa treaca prin router si apoi direct in internet. Dar in acest caz, informatia va trece intai prin calculatorul atacatorului, si apoi la router si in internet. Acest tip de atac este cunoscut sub numele de MITM (Man in the Middle). Practic, avem pe cineva care “asculta” traficul și foloseste diferite tool-uri ca SSL strip sau ark spoofing, si compromite datele sau fura sesiunile și parolele.

Daca vrei sa stii mai multe despre atacurile cibernetice, te poti informa din cartea mea, Introducere în Securitate Cibernetica, unde vorbesc mai in detaliu despre toate aceste metode de hacking si cum ele pot fi combatute folosind Kali Linux.

VPN pe telefon prin Tunnel Bear

Tunnel Bear este una dintre cele mai eficiente metode de VPN. Cu acest software, vei folosi serverele lor VPN. Aceste servere se pot gasi peste tot in lume, in România inclusiv. VPN-ul lor va cripta traficul pe care il transmitem. In cazul acesta, datele noastre vor fi transmise criptat si vor trece la VPN, apoi la internet și Google Romania, Google America sa zicem, depinde unde ne aflam sau ce IP folosim, pentru că VPN ne poate schimba și IP-ul. Cu un un alt IP vom putea ajunge la Google US sau alta locatie.

Poate crezi ca gresesc si ca VPN nu funcționeaza in acest mod, si ca traficul va trece întai prin calculatorul hacker-ului. Intr-adevar, traficul va trece prin computerul atacatorului, dar indiferent daca el aplica sau nu SSL strip sau altceva, nu va putea sa vada nimic din ceea ce noi transmitem, deoarece totul va fi criptat. Internetul va merge un pic mai greu, dar traficul nostru va fi securizat.

Această metoda de VPN este de tip Remote Acess (accesare de la distanta). Este special conceput pentru web security și ofera si anonimitate utilizatorului, Google recunoscandu-ne dupa IP-ul pe care il folosim, si nu dupa cel real. Este de fapt cea mai simpla metoda de a fi anonim pe internet.

Cu un IP diferit, vei obtine cautari pe Google din locatia unde ai IP-ul VPN-ului. Daca te afli intr-o locatie in care nu ai acces la anumite resurse, vei putea folosi VPN-ul pentru a accesa informatia din alta tara.

Spre exemplu, suntem în Romania si vrem acces catre anumite resurse de la Google America. Putem construi de pe telefon o conexiune VPN folosind Tunnel Bear in America, si in acest fel vom obtine acces la resurse din Statele Unite. Un bun exemplu de folosire a VPN-ului in acest scop este ceea ce s-a intamplat in Egipt, cand a fost blocat accesul la internetul din afara tarii. Cetatenii au folosit VPN-uri, au criptat traficul si au castigat acces la internet de oriunde din lume.

Cum Folosim VPN-ul pe telefon prin Tunnel Bear?

Sa trecem si la partea practica a folosirii acestei metode de VPN. Folosind orice telefon, cautam în App Store aplicatia Tunnel Bear, o deschidem si ne creem un cont. Apoi totul va merge de la sine. De fiecare data cand avem nevoie sa ne schimbam IP-ul, deschidem Tunnel Bear si alegem tara din care dorim sa avem IP-ul.

Putem vedea daca suntem conectati cu IP-ul ales uitandu-ne pe telefon langa ceas si wireless. Acolo va aparea o iconita cu VPN. Intrand in browser si verificand, vom vedea un alt IP si o alta locatie. Dand un search pe Google, vom obtine cautari din tara pe care am ales-o.

Stiind toate aceste lucruri despre VPN si folosind serviciul de la Tunnel Bear, vei castiga mai multa încredere in a folosi Internetul din orice locatie mai mult sau mai putin obscura, dar si anonimitate impreuna cu informatii din alte locatii ce te-ar putea interesa. Urmareste tutorialul de mai jos pentru a vedea cum setez VPN-ul pas cu pas:

Cum functioneaza un VPN ?

Dupa cum am spus si mai devreme pentru ca un tunel VPN sa-si faca treaba are nevoie de securitate, iar aceasta securitate este obtinuta cu ajutorul unui framework de protocoale, denumit IPSec. IPSec sau Internet Protocol Security este compus din 3 elemente principale care ajuta la securizarea oricarui tip de trafic dintre retele. Aceste 3 elemente sunt:

- Criptarea datelor

- Integritatea datelor

- Autentificarea

Despre IPSec voi discuta mai in detaliu intr-un articol viitor pentru ca este un subiect despre de mare si complex, dar pana atunci sa continuam discutia despre VPN-uri.

Aceste tunele VPN functioneaza pe baza de politici de securitate pentru ca, securitatea este un element cheie pentru VPN-uri. Te invit sa urmaresti acest tutorial pentru a intelege mai bine modul in care functioneaza politicile de securitate pe un tunel VPN:

Ce este IPSec ?

IPSec (sau Internet Protocol Security) este un framework care ajuta la protejarea (datelor) informatilor care circula prin Internet. Este framework-ul care sta la baza formarii tunelelor VPN.

IPSec face asta posibil prin cele 4 elemente cheie care il compun:

- Criptarea (Confidentialitatea)

- Integritatea

- Autentificarea

- Anti-replay

Dupa cum am spus si mai devreme, IPSec este un framework. Poate te intrebi ce inseamna asta? Ei bine un framework reprezinta o structura a unei aplicatii (in cazul acesta, IPSec) care accepta adaugari, modificari de protocoale noi.

Indiferent ca vorbim de criptarea datelor sau de stabilirea integritatii acestora, in cazul in care tu si eu venim cu un protocol nou (care cripteaza sau face unul dintre procedeele mentionate mai sus) atunci il vom putea integra in IPSec pentru a-l folosi la securizarea aplicatiilor noastre (sau a tunelelor VPN).

Iar acum iti voi da cateva exemple de protocoale (incluse in IPSec) care ajuta la criptarea datelor dintr-un VPN:

- In cazul criptarii avem urmatoarele protocoale:

- DES, 3DES

- AES, BlowFish, RC4

- In cazul stabilirii integritatii datelor protocoalele sunt:

- MD5, SHA1

- SHA2, SHA3

- Iar in cazul autentificarii, avem 2 metode principale:

- User si parola

- Certificate digitale

Al 4-lea element (Anti-replay) se refera la faptul ca, destinatarul (dintr-o conexiune bazata pe IPSec) poate detecta campurile de date care au fost trimise intr-o prima faza. Acest mecanism de aparare asigura ca sursa mesajului nu retrimite datele in scop malitios, astfel incercandu-se oarecum negarea faptului ca au fost trimise in prima instanta.

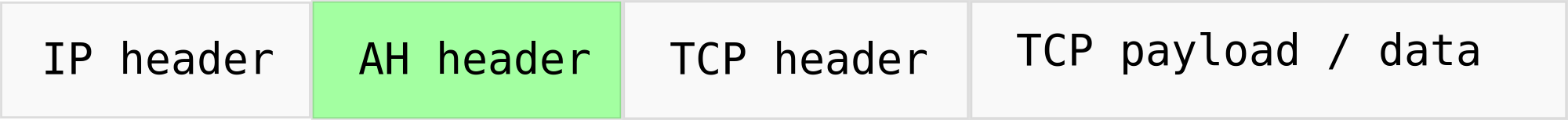

Pe langa toate acestea IPSec-ul are la baza 2 headere importante care encapsuleaza pachetul standard IP:

- AH – Authentication Header (care doar stabileste integritatea si autentifica traficul. NU il cripteaza)

- ESP – Encapsulating Security Payload – asigura toate cele 4 elemente mentionate mai sus

In figura 2 de mai jos poti vedea cum arata un header AH, rolul sau principal fiind sa autentifice pachetul. Acesta contine datele necesare autentificarii fiecarui pachet in parte, respectiv asigurarea integritatii acestora.

In figura 3 poti vedea cum headerul ESP encapsuleaza intregul pachet si il cripteaza (toate datele de la nivelul 3 in sus – pana la nivelul 7, inclusiv).

Astfel, criptandu-se intregul header, IPSec (in cazul acest ESP-ul) adauga un nou camp IP (adica schimba adresa IP actuala cu una falsa) astfel incat sa ascunda sursa, respectiv destinatia. Poate te intrebi de ce sa intampla asta ? Pentru ca astfel cele 2 (sursa si destinatia) vor fi anonime.

Dupa cum am vorbit si la inceputul acestui articol, acest tip de tunele sunt de 2 feluri:

- IPSec

- SSL

In momentul in care noi ne conectam (fie de pe telefon, fie de pe laptop) la un VPN, conexiunea va fi de tipul SSL VPN. Daca dorim sa conectam 2 retele intre ele, vom forma un tunel VPN de tipul IPSec intre aceste 2 Routere si astfel toate echipamentele din cele 2 retele vor putea comunica intre ele (peste Internet – similar cu topologia din figura 4 de mai jos).

Rezumat despre VPN

Un VPN (Virtual Private Network) este un tunel privat care leaga 2 sau mai multe Retele prin Internet. De asemenea acesta poate conecta un dispozitiv (laptop, PC, telefon) la o retea oferind un boost de securitate si anonimitate in Internet.

Beneficiul unui VPN consta in faptul ca leaga cele 2 retele (ca si cum ar fi direct conectate) si securizeaza traficul dintre acestea. Pe langa asta ne ofera si anonimitate in Internet (adresa IP publica este complet diferita fata de cea reala)

Pentru ca un tunel VPN sa-si faca treaba are nevoie de securitate, iar aceasta securitate este obtinuta cu ajutorul unui framework de protocoale, denumit IPSec.

IPSec (sau Internet Protocol Security) este un framework care ajuta la protejarea (datelor) informatilor care circula prin Internet. Este framework-ul care sta la baza formarii tunelelor VPN.

Vrei sa faci reconversie profesionala in Securitate IT?

Urmareste tutorialul de mai jos pentru a afla cum sa faci Reconversie Profesionala in Securitate IT in mai putin de 12 luni, pornind de la zero

💻 Doresti sa faci reconversie profesionala pe partea de Securitate IT? Participa la urmatorul curs de Securitate Cibernetica cu mentorat din partea lui Ramon Nastase. Aplica aici: LINK

SecuritateIT.com

foarte bun articolul. Asteptam si alte articole ! Bafta !

Pentru Windows 10 64x, care crezi ca e cel mai bun VPN din cele gratis?

Sincer nu cred ca contează. Alege unu și foloseste-l.

VPN este vrajala si inutil daca vrei oare-cum cu adevarat sa fi anonim pe internet folositi sistemul TOR (dark webul)

Articolul este foarte informativ! Am învățat multe despre avantajele utilizării unui VPN și cum poate proteja confidențialitatea online. Apreciez explicațiile clare și exemplele concrete. Mulțumesc, Ramon!

Articolul a fost foarte informativ! Mi-a plăcut cum ați explicat conceptele tehnice într-un mod accesibil. Acum înțeleg mai bine cum funcționează un VPN și care sunt avantajele sale. Mulțumesc pentru clarificări!

Articolul este foarte informativ! Am învățat multe despre cum funcționează un VPN și importanța sa pentru protecția online. Mulțumesc pentru clarificările oferite!

Foarte utilă explicația despre VPN-uri! M-a ajutat să înțeleg mai bine cum funcționează și de ce sunt importante pentru securitatea online. Mersi pentru informații!

Foarte informativ! Am învățat multe despre cum funcționează un VPN și de ce este esențial pentru siguranța online. Mulțumesc, Ramon, pentru clarificările utile!

Articolul a fost foarte informativ! M-a ajutat să înțeleg mai bine cum funcționează un VPN și de ce este important să-l folosim pentru securitate. Mulțumesc, Ramon!

Articol foarte informativ! Am aflat multe lucruri noi despre VPN-uri și cum pot îmbunătăți securitatea online. Mulțumesc pentru clarificările oferite!